Malwarebytes anti-malware для windows 7

Содержание:

- Что это за вирус?

- Как обезопасить ПК от вирусов?

- Шаг третий: Очистка реестра

- What is spyware?

- Mac adware

- What is malware? Malware definition

- Объекты воздействия

- Mac spyware

- All about adware

- Инструментарий

- What are the most common forms of malware?

- History of adware

- Может и ваш компьютер «болен» Malware

- What is the history of malware?

Что это за вирус?

FileRepMalware – это просто отметка (или тег), которую антивирусные программы присваивают файлу. Часто это связано с небезопасным программным обеспечением KMSPico, которое используется для активации незарегистрированных продуктов Майкрософт. Эта угроза безопасности существует уже несколько лет, ранее известная как Win32: Evo-gen.

В случае Avast файл получает «отметку» потенциально небезопасной программы FileRepMalware, если соответствует следующим критериям:

- Не добавлен в список исключений антивируса.

- Не подписан каким-либо издателем или антивирус не доверяет подписи.

- Недостаточно распространен. Это значит, что еще недостаточно пользователей пытались загрузить или запустить файл.

Если речь пойдет о вирусе DomainRepMalware, рассматривается и четвертое условие. Домен недостаточно распространен. То есть, незначительная часть пользователей загрузили приложения с этого домена.

Если угроза безопасности реальная, FileRepMalware не является самым опасным из группы вредоносного ПО. По данным экспертов, эта вредоносная программа способна только устанавливать рекламные объявления на зараженный компьютер и не имеет троянских способностей.

Как обезопасить ПК от вирусов?

Если пользователь хотя бы раз столкнется с вредоносными ПО, то он вряд ли захочет повторить свой неприятный опыт

Чтобы впредь не заражаться вирусами, потребуется соблюдать простые меры осторожности при работе на ПК:

- Не скачивать программы из непроверенных источников.

- При установке того или иного софта всегда читать правила его распространения, проверять наличие дополнительных компонентов в пакетном предложении. Следует избегать бездумной установки apps.

- Постоянно обновлять противовирусное ПО и производить проверку системы минимум в 2 сторонних утилитах.

- Вовремя обновлять Java, Adobe Flash Player и прочие компоненты.

Шаг третий: Очистка реестра

Произвести чистку реестра можно как вручную, так и при помощи сторонних утилит. Рассмотрим оба варианта действий.

Для ручной чистки системы потребуется:

- Создать точку восстановления Windows на случай непредвиденных сбоев в работе ОС. Для этого кликнуть по значку в виде лупы, расположенному рядом с меню «Пуск», и вбить ключевую команду «Восстановление».

- Перейти в раздел «Настройка восстановления системы».

- В окне «Свойства» перейти на вкладку «Защита системы» и выбрать опцию «Создать» в правом нижнем углу приложения. Вбить любое наименование файла и указать директорию, которую нужно запомнить.

- Войти на ПК в «Безопасном режиме». Для этого при выключении нужно удерживать «Shift», а после появления черного экрана кликнуть на «F8» или «F12» в зависимости от версии ОС.

- На экране отобразится синий экран «Выбор действия» – зайти в «Дополнительные параметры», после чего выбрать крайний правый пункт меню «Параметры загрузки».

- Нажать на клавишу «F4» для выбора «Безопасного режима» и кликнуть на «Перезагрузить».

- После загрузки Виндовс можно приступить к очистке реестра. Для этого нужно зажать сочетание клавиш Win+R, в окне «Выполнить» ввести фразу «regedit».

- В «Редакторе реестра» нажать на Ctrl+F и ввести в открывшемся диалоговом окне наименование зловреда «random» и тапнуть по «Найти далее».

- На экране отобразится список записей в реестре, в имени которых присутствует слово «random» — обязательно досконально проверить каждую из них.

- При отсутствии уверенности в том, что тот или иной файл необходимо уничтожить – лучше проверить информацию на специализированных форумах либо воспользоваться программными средствами.

Лучшими инструментами для очистки реестра можно назвать такие программы: Reg Organizer, Revo Uninstaller, традиционный и главное бесплатный Клинер. Рассмотрим каждый вариант.

Чтобы очистить Windows от остаточных файлов в Reg Organizer, нужно:

- Загрузить ПО с сайта производителя, установить и открыть.

- Перейти на вкладку «Автом. чистка…» и проверить ОС по трем параметрам: «Логическая структура», «Физическая структура», «Состояние файловой системы».

- Обычно программа самостоятельно находит нежелательные записи и ликвидирует их во время проверок, но иногда может потребоваться инструмент ручной чистки.

- Интерфейс настолько прост и интуитивен, что справиться с задачей сможет даже начинающей пользователь. Но все-таки стоит перед началом любых манипуляций воспользоваться описанным выше механизмом создания точки восстановления Windows и зайти на ПК в защищенном режиме.

- Перезагрузить ПК.

Чтобы почистить Виндовс в Revo Uninstaller, необходимо выполнить следующие действия:

- Загрузить, установить и открыть приложение.

- На левой боковой панели инструментов выбрать последнюю позицию «Чистильщик Windows».

- На основном экране приложения отметить вручную опции «Следы в реестре» и «… на жестком диске», после чего тапнуть по «Очистить».

- Спустя некоторое время на экране отобразится сообщение о том, что система очищена.

- Осуществить ребут.

Для работы в CCleaner нужно:

- Скачать, установить и запустить утилиту.

- Перейти в раздел «Очистка» левого бокового меню и выбрать вкладку «Приложения» — отметить веб-браузеры, которые нужно избавить от остатков вредоносного ПО, затем выбрать в правой нижней части экрана клавишу «Анализ».

- После завершения запущенного процесса тапнуть по «Очистке».

- Войти в раздел «Реестр» и кликнуть по «Поиску проблем» — согласиться на создание резервной копии Виндовса (ввести имя файла, выбрать директорию), нажать «ОК».

- Запустится автоматический процесс, по окончании которого избрать опцию «Исправить отмеченные».

- После появления уведомления об окончании чистки Виндовса осуществить ребут ПК.

Теперь необходимо проверить настройки используемых веб-браузеров при помощи встроенных инструментов Windows или бесплатных утилит-блокировщиков (шаг 4).

What is spyware?

No big surprise—spyware is sneaky. It finds its way on to your computer without your knowledge or permission, attaching itself to your operating system. You might even inadvertently permit spyware to install itself when you agree to the terms and conditions of a seemingly legitimate program without reading the fine print.

Whatever way spyware manages to get on your PC, the method of operation is generally the same—it runs quietly in the background, maintaining a secret presence, collecting information or monitoring your activities in order to trigger malicious activities related to your computer and how you use it. And even if you discover its unwelcome presence on your system, Spyware does not come with an easy uninstall feature.

Block spyware from tracking your activity

Remove and prevent spyware from stealing your sensitive data. Try Malwarebytes Premium free for 14 days.

“Spyware runs quietly in the background, collecting information.”

Mac adware

It used to be that Mac users had no adware fears. For one thing, Macs have a built-in anti-malware system called XProtect, which does a decent job of catching known malware. Then there’s the fact that cyber criminals focus mostly on Windows PCs, as they are a more prolific target compared to the installed Mac base. But recently that’s changed fast. According to counts of the number of new Mac malware families to appear in 2017, they increased by more than 270 percent compared to those in 2016. Adware specifically for Macs first started to emerge in 2012; and since then, Mac adware variants have proliferated, developed both in secret by hackers and organized crime bad guys, as well as by seemingly legitimate corporations who claim to sell bona fide software with real-world uses. In the latter instance, the adware hides in plain sight as fine print in a long, small-type installation agreement. You know, the kind nobody reads. So when you click on the agreement, you accept its terms, and viola, the spam ensues. Those behind the adware are not doing anything illegal. At least technically, that is.

For the most part, adware for Macs rides inside a Trojan, malware that takes its name from the Trojan horse of Greek mythology. The Trojan portrays itself as something you want. Maybe a player, or some kind of plug-in. It might even be skulking around inside a legitimate software download from a disreputable site. Either way, it promises you one thing, but delivers adware in a bait-and-switch.

As far as the signs of a Mac adware infection go, they mirror the symptoms you see on Windows systems. Ads pop up where they shouldn’t be—literally everywhere. Something changes your homepage without so much as a how do you do. Familiar web pages just don’t look right anymore, and when you click on a link, you find yourself redirected to an entirely different site. It might even substitute a new search engine for your regular one.

So in the end, Macs, while less vulnerable than Windows computers, can still have a security problem with adware. More on what to do about it below.

What is malware? Malware definition

Malware, or “malicious software,” is an umbrella term that describes any malicious program or code that is harmful to systems.

Hostile, intrusive, and intentionally nasty, malware seeks to invade, damage, or disable computers, computer systems, networks, tablets, and mobile devices, often by taking partial control over a device’s operations. Like the human flu, it interferes with normal functioning.

The motives behind malware vary. Malware can be about making money off you, sabotaging your ability to get work done, making a political statement, or just bragging rights. Although malware cannot damage the physical hardware of systems or network equipment (with one known exception—see the Google Android section below), it can steal, encrypt, or delete your data, alter or hijack core computer functions, and spy on your computer activity without your knowledge or permission.

Объекты воздействия

Атаки вредоносных программ распространяются практически на всех пользователей интернета. Цель воздействия зависит от типа злоумышленника: хулиган, мелкий вор или киберпреступник. Соответствующим образом различаются и последствия: одна инфекция просто мешает нормально работать с компьютером, другая — приводит к финансовым убыткам, третья — заканчивается утечкой сведений, составляющих коммерческую тайну.

В последние годы от вредоносных программ часто страдают различные компании и организации — в первую очередь из-за своей платежеспособности

Типовой атакой является шифрование, например, бухгалтерской базы данных и последующее требование заплатить за восстановление этой критически важной для бизнеса информации. Атакам эксплойтов, троянов и червей подвергаются серверы веб-сайтов, откуда злоумышленники воруют информацию о клиентах и пользователях, включая данные банковских карт, что грозит потерей финансов, баз данных, другой корпоративной информации

Объектами внедрения вредоносных программ являются и обычные пользователи Сети. Интерес представляют личные данные, информация о банковских счетах, электронная почта, пароли доступа к социальным сетям. Довольно часто целью инфекций становятся геймеры, имеющие большое количество игровой валюты и редкие артефакты.

Mac spyware

Spyware authors have historically concentrated on the Windows platform because of its large user base when compared to the Mac. However, the industry has seen a big jump in Mac malware since 2017, the majority of which is spyware. Although spyware authored for the Mac has similar behaviors as the Windows variety, most of the Mac spyware attacks are either password stealers or general-purpose backdoors. In the latter category, the spyware’s malicious intent includes remote code execution, keylogging, screen captures, arbitrary file uploads and downloads, password phishing, and so on.

“The industry has seen a big jump in Mac malware in 2017, the majority of which is spyware.”

In addition to malicious spyware, there’s also so-called “legitimate” spyware for Macs. This software is actually sold by a real company, from a real website, usually with the stated goal of monitoring children or employees. Of course, such software is a two-edged sword, as it’s very often misused, providing the average user with a way of accessing spyware capabilities without needing any special knowledge.

All about adware

Here’s how it happens. You go online with your nice, well-behaved browser, only to see it fly into a virtual tantrum, as an onslaught of advertisements either pops up, slides in from the side, or otherwise inserts itself to interrupt and even redirect your intended activity. And no matter how much you click to close those windows, they keep buzzing you like flies at a picnic.

That bothersome phenomenon results from adware, short for advertising supported software. And just as your picnic food attracts the pests that come after it, money—or the revenue generated by unbidden ads—is what draws adware to your PC or mobile device. Below, we offer a short primer on adware, what it is, how you get it, what it tries to do to you, how to deal with it, and what to do in the future to avoid this irritant.

Инструментарий

HEX-редакторы

Один из основных инструментов статического базового анализа — это HEX-редактор. Их много, но в первую очередь необходимо отметить Hiew. Это безусловный лидер и бестселлер. Помимо непосредственно функций HEX-редактора, в нем реализовано еще много дополнительных возможностей, связанных с анализом файла: это и дизассемблер, и просмотрщик секций импорта и экспорта, и анализатор заголовка исполняемых файлов. Главный недостаток — все это не бесплатно (хотя и весьма недорого — от 555 рублей).

HEX-редактор Hiew

Если не хочется тратить деньги, то можно обратить внимание, например, на Hex Editor Neo (есть бесплатный вариант) или на HxD Hex Editor

Детекторы упаковщиков

Если есть подозрение, что файл упакован, то с помощью детектора упаковщиков можно попытаться определить, какой упаковщик при этом использовался, и попробовать распаковать исследуемый файл. Долгое время безусловным лидером здесь была программа PEiD, и в принципе можно пользоваться и ей, однако поддержка давно прекращена и новых сигнатур для определения типов упаковщика уже никто не выпускает. Альтернатива — Exeinfo PE.

Exeinfo PE

Эта программа, помимо детекта упаковщиков, имеет еще много других функций для анализа исполняемых файлов Windows, и во многих случаях можно обойтись ей одной.

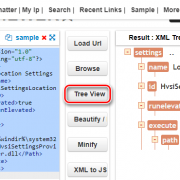

Специализированные утилиты для исследования исполняемых файлов Windows

Программа CFF Explorer из пакета Explorer Suite — это настоящий швейцарский нож для исследователя PE-файлов. Позволяет получить огромное количество разнообразной информации обо всех компонентах структуры PE-файла и, помимо прочего, может служить HEX-редактором.

CFF Explorer

Так что настоятельно рекомендую CFF Explorer, тем более что программа бесплатная.

Python-модуль pefile

Python-модуль pefile позволит обойтись при анализе PE-файлов исключительно интерпретатором Python. С ним практически все операции по базовому статическому анализу можно реализовать путем написания небольших скриптов. Прелесть всего этого в том, что заниматься исследованием PE-файлов можно в Linux.

Модуль присутствует в PyPi, и установить его можно через pip:

pip install pefile

Yara

Ну и в завершение всего списка весьма популярный и востребованный инструмент, ставший своеобразным стандартом в среде антивирусной индустрии, — проект Yara. Разработчики позиционируют его как инструмент, который помогает исследователям малвари идентифицировать и классифицировать вредоносные сэмплы. Исследователь может создать описания для разного типа малвари в виде так называемых правил, используя текстовые или бинарные паттерны.

What are the most common forms of malware?

Here are the most common offenders in the rogues’ gallery of malware:

- Adware is unwanted software designed to throw advertisements up on your screen, most often within a web browser. Typically, it uses an underhanded method to either disguise itself as legitimate, or piggyback on another program to trick you into installing it on your PC, tablet, or mobile device.

- Spyware is malware that secretly observes the computer user’s activities without permission and reports it to the software’s author.

- A virus is malware that attaches to another program and, when executed—usually inadvertently by the user—replicates itself by modifying other computer programs and infecting them with its own bits of code.

- Worms are a type of malware similar to viruses. Like viruses, worms are self-replicating. The big difference is that worms can spread across systems on their own, whereas viruses need some sort of action from a user in order to initiate the infection.

- A Trojan, or Trojan horse, is one of the most dangerous malware types. It usually represents itself as something useful in order to trick you. Once it’s on your system, the attackers behind the Trojan gain unauthorized access to the affected computer. From there, Trojans can be used to steal financial information or install other forms of malware, often ransomware.

- Ransomware is a form of malware that locks you out of your device and/or encrypts your files, then forces you to pay a ransom to regain access. Ransomware has been called the cybercriminal’s weapon of choice because it demands a quick, profitable payment in hard-to-trace cryptocurrency. The code behind ransomware is easy to obtain through online criminal marketplaces and defending against it is very difficult. While ransomware attacks on individual consumers are down at the moment, attacks on businesses are up 365 percent for 2019. As an example, the Ryuk ransomware specifically targets high-profile organizations that are more likely to pay out large ransoms. For more, check out the Malwarebytes Labs Ransomware Retrospective.

- Rootkit is a form of malware that provides the attacker with administrator privileges on the infected system, also known as “root” access. Typically, it is also designed to stay hidden from the user, other software on the system, and the operating system itself.

- A keylogger is malware that records all the user’s keystrokes on the keyboard, typically storing the gathered information and sending it to the attacker, who is seeking sensitive information like usernames, passwords, or credit card details.

- Malicious cryptomining, also sometimes called drive-by mining or cryptojacking, is an increasingly prevalent malware usually installed by a Trojan. It allows someone else to use your computer to mine cryptocurrency like Bitcoin or Monero. So instead of letting you cash in on your own computer’s horsepower, the cryptominers send the collected coins into their own account and not yours. Essentially, a malicious cryptominer is stealing your resources to make money.

- Exploits are a type of malware that takes advantage of bugs and vulnerabilities in a system in order to give the attacker access to your system. While there, the attacker might steal your data or drop some form of malware. A zero-day exploit refers to a software vulnerability for which there is currently no available defense or fix.

History of adware

In the beginning, meaning from roughly 1995 on, industry experts considered the first ad-supported software to be part of the larger category of spyware. Soon, security professionals began to differentiate adware from spyware as a less harmful type of PUPs. They were even seen as “legitimate,” at least in theory, because legal businesses with actual offices and payrolls were creating adware software.

But the affiliates to these legitimate businesses often spread their adware without themselves being checked for legitimacy by the adware vendor. Unchecked, the adware proliferated by every means at their disposal—peer-to-peer sites, botnets, instant messaging infections, and the aforementioned browser hijacks.

With enough time, adware vendors started to shut down their badly behaved affiliates, and issued denials of responsibility for the affiliate’s actions. This was a common pattern of activity during peak adware years, which flourished from about 2005 to 2008. After that, governing authorities started to issue large fines for these offenses, which drove the biggest adware players to pick up their code and leave. More recently, browsers have been cracking down with adblockers, and adblock plugins are ubiquitous. Although these measures protect users from adware, they also cause websites to lose revenue from legitimate ads.

Today, although adware persists, it is usually viewed as a form of PUP, which presents a threat level below the category of malware. Nonetheless, adware remains popular and always charts highly in our analysis of top consumer detections. In the second half of 2018, adware placed second behind banking Trojans (e.g. Emotet) as the number one consumer detection. One reason is, the volume of adware is on the rise, perhaps thanks to proliferation of mobile devices and adware making its way into mobile apps. However, adware makers today are consolidating power. In order to stay afloat, they’re using techniques more aggressive than simply hijacking, including hiding within Trojans, bundling with adfraud components, or demonstrating rootkit capability, making them difficult to remove.

“Adware is now Malwarebyte’s top consumer detection.”

Может и ваш компьютер «болен» Malware

Malware представляет собой постоянную опасность для корпоративных сетей. На текущий момент Malware разносится с неумолимой скоростью и самыми разнообразными способами. Вполне возможно, что и ваш ПК поражен им. Что можно с этим поделать?

Если случилось так, что ваш компьютер получил это зловредное ПО, то не стоит устанавливать новую версию Windows. Лучше сначала попытаться избавиться от Malware самостоятельно, либо, если вы не уверены в своих силах, вам понадобится антивирусное программное обеспечение.

Существуют настолько хорошо защищенные Malware, что их практически нельзя удалить, если они запущены. Стоит отметить, что многие из anti-Malware сервисов могут удалить лишь половину «инфекций», поэтому нужно использовать сразу несколько продуктов, чтобы быть уверенными в максимально полной очистке системы.

What is the history of malware?

Given the variety of malware types and the massive number of variants released into the wild daily, a full history of malware would comprise a list too long to include here. That said, a look at malware trends in recent decades is more manageable. Here are the main trends in malware development.

The 1980s and onward: The theoretical underpinning of “self-reproducing automata” (i.e., viruses) dates back to a lecture delivered in 1949 by 20th century Renaissance man John von Neumann. However, the history of modern viruses begins with a program called Elk Cloner, which started infecting Apple II systems in 1982. Disseminated by infected floppy disks, the virus itself was harmless, but it spread to all disks attached to a system, exploding so virulently that it can be considered the first large-scale computer virus outbreak in history. Note that this was prior to any Windows PC malware. Since then, viruses and worms have become widespread.

The 1990s: Microsoft Windows began its long run as the most popular OS in the world (not to be overtaken till Google’s Android many years later). As the Windows OS and its built-in applications grew in popularity, so too did the number of viruses written for the platform. In particular, malware authors started to write infectious code in the macro language of Microsoft Word. These macro viruses infected documents and templates rather than executable applications, although strictly speaking, the Word document macros are a form of executable code.

2002 to 2007: Instant messaging (IM) worms spread across popular IM networks, including AOL AIM, MSN Messenger, and Yahoo Messenger. Most attacks started with a social engineering ploy. Attackers might send out an IM that reads something like “Who’s with you in this picture?” or “OMG, I think you won the lottery!” along with a link to a malicious download. Once your system was infected, the IM worm would further propagate itself by sending malicious download links to everyone on your contact list.

2005 to 2009: Adware attacks proliferated, presenting unwanted advertisements to computer screens, sometimes in the form of a pop-up or in a window that users could not close. These ads often exploited legitimate software as a means to spread, but around 2008, software publishers began suing adware companies for fraud. The result was millions of dollars in fines. This eventually drove adware companies to shut down. Today’s tech support scams owe much to the adware of yesteryear, employing many of the same tricks as the old adware attacks; e.g., full screen ads that can’t be closed or exited.

2007 to 2009: Malware scammers turned to social networks such as Myspace as a channel for delivering rogue advertisements, links to phishing pages, and malicious applications. After Myspace declined in popularity, Facebook and Twitter became the preferred platforms.

2013: A new form of malware called ransomware launched an attack under the name CryptoLocker, which continued from early September 2013 to late May 2014, targeting computers running Windows. CryptoLocker succeeded in forcing victims to pay about $3 million in total, BBC News reported. Moreover, the ransomware’s success gave rise to an unending series of copycats.

2013 to 2017: Delivered through Trojans, exploits, and malvertising, ransomware became the king of malware, culminating in huge outbreaks in 2017 that affected businesses of all kinds.

2017: Cryptocurrency—and how to mine for it—has captured widespread attention, leading to a new malware scam called cryptojacking, or the act of secretly using someone else’s device to surreptitiously mine for cryptocurrency with the victims’ resources.

2018 to 2019: Ransomware made its big comeback. This time, however, cybercriminals shifted their focus from individual consumers to business targets. Riding a wave of GandCrab and Ryuk ransomware infections, attacks on businesses went up 365 percent from 2018 to 2019. As of this writing, there’s no indication the ransomware attacks will slow down.